https攻击实例检验——SSL劫持攻击

SSL劫持也就是SSL证书欺骗攻击,攻击者为了获得HTTPS传输的明文数据,需要先将自己接入到浏览器与目标网站之间(中间人),在传输数据的过程中,替换目标网站发给浏览器的证书,之后解密传输中的数据,简单的图示如下:

[浏览器] <======> [目标网站] (正常情况)

[浏览器] <======> 中间人 <======> [目标网站] (中间人攻击)

中间人攻击最好的环境是在局域网中,局域网中所有的计算机需要通过一个固定的出口(网关)来接入互联网,因此攻击者只需要在局域网中实施一次中间人攻击就可以顺利的截获所有计算机与网关之间传输的数据。

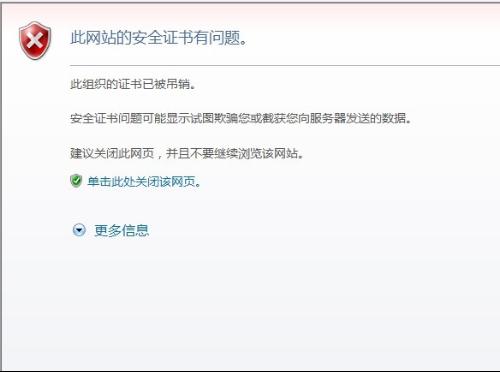

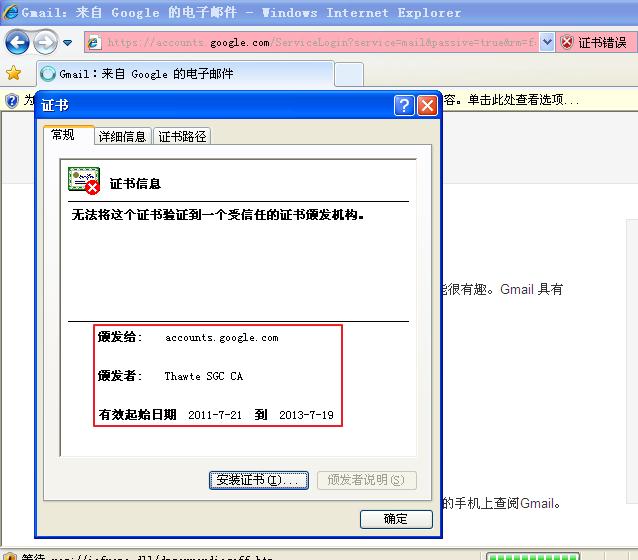

下图就是在测试环境中实施一次中间人攻击之后进行的SSL证书欺骗工具,可以看到此时被欺骗的机器,浏览器已经给出证书错误的安全提示:

看到这样的提示,正常情况应该停止访问,如果继续访问,所有加密传输的数据都可以被攻击者解密。在这里我们出于实验目的选择继续访问来看一下伪造的SSL证书信息。

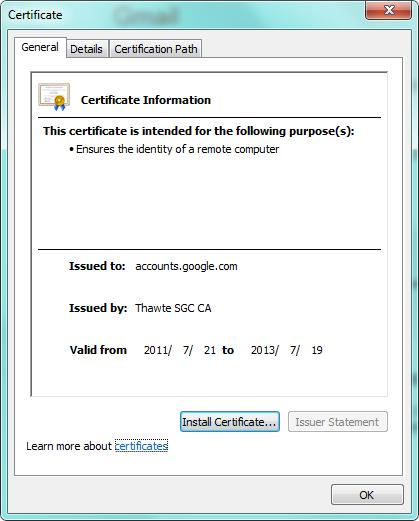

这里可以看到,假证书中“颁发给”,“颁发者”,“有效日期”与真证书一样(见上图),攻击者可以在生成证书的时候给假证书写入与原始证书一样的信息来迷惑用户,但是迷惑不了证书的验证机制。对于普通用户来说,一定要看清浏览器的警告信息,如果有问题,就不要再继续访问。

结论:通过中间人攻击无法突破https的防御,浏览器会正确显示不安全的内容。但不明真相的用户很有可能被引诱点击进入不安全的网页,沃通在此提醒:https是网页安全认证的最重要标识,浏览器出现警告信息就别再继续访问不安全的网页。

(转载至果壳)